SSO & LDAP: Xác Thực Tập Trung Cho Doanh Nghiệp

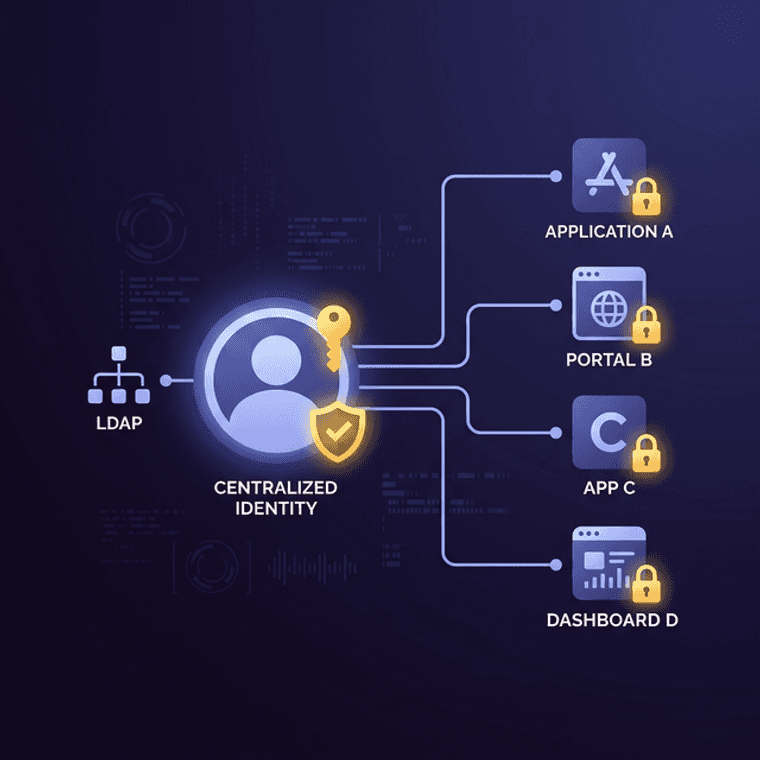

Nhân viên trung bình sử dụng 27 ứng dụng SaaS mỗi ngày (Okta Business at Work 2025). Mỗi ứng dụng yêu cầu username/password riêng → kết quả: 81% data breaches liên quan đến credentials yếu hoặc bị đánh cắp (Verizon DBIR 2025). Gartner dự báo đến 2026, 90% doanh nghiệp lớn sẽ triển khai ít nhất 1 hình thức passwordless authentication. SSO (Single Sign-On) giải quyết triệt để: đăng nhập một lần, truy cập mọi ứng dụng. LDAP/Active Directory là "nguồn chân lý" (source of truth) cho identity. Bài viết này phân tích chi tiết kiến trúc, protocols, và cách BanhCuonFlow tích hợp SSO enterprise-grade.

SSO Giải Quyết Vấn Đề Gì?

🔐 Password Fatigue

27 apps = 27 passwords cần nhớ. Kết quả: dùng lại password (65% users — Google survey), viết lên giấy, hoặc dùng "123456". SSO: 1 password mạnh, enforce bởi MFA — giảm attack surface 90%.

⚙️ IT Overhead

Nhân viên nghỉ việc → IT phải disable 27 accounts thủ công. Với SSO + LDAP: disable 1 account trong AD → tự động mất quyền mọi app. 5 phút thay vì 2 giờ. Forrester: SSO giảm 50% IT helpdesk tickets liên quan password.

📊 Audit Trail

SSO tập trung: mọi login đều để lại log ở Identity Provider. Ai đăng nhập app nào, lúc nào, từ IP nào, device nào. Compliance audit (ISO 27001, SOC 2) dễ dàng — 1 dashboard thay vì 27 systems.

⏱️ Productivity

Nhân viên mất trung bình 12 phút/ngày cho login/password reset (Ponemon Institute). SSO tiết kiệm 50 giờ/nhân viên/năm. 500 nhân viên × 50 giờ = 25,000 giờ = 12.5 FTE saved.

3 SSO Protocols Phổ Biến

SAML 2.0 (Security Assertion Markup Language)

XML-based, enterprise standard từ 2005 nhưng vẫn phổ biến nhất trong enterprise. Flow: User truy cập app (Service Provider) → SP redirect đến IdP (Okta, Azure AD, ADFS) → User login tại IdP → IdP gửi SAML Assertion (XML digitally signed với X.509 certificate) về SP → SP validate signature và login user. Ưu điểm: Mature, mọi enterprise IdP hỗ trợ, XML signature đảm bảo integrity. Nhược: XML verbose (assertion 2-5KB), complex config (metadata exchange), không phù hợp cho mobile/SPA apps do redirect flow.

OAuth 2.0 + OpenID Connect (OIDC)

JSON-based, modern, lightweight. OAuth 2.0 = authorization (quyền truy cập resource), OIDC = authentication (xác minh identity) layer on top. Flow (Authorization Code + PKCE): redirect đến IdP, user consent, exchange authorization code lấy ID Token + Access Token (JWT format). Ưu điểm: Lightweight (JWT ~500 bytes vs SAML ~3KB), mobile-friendly, token-based stateless. Dùng khi: Login with Google/GitHub, SPA apps, mobile apps, API-to-API auth. BanhCuonFlow hỗ trợ OIDC login natively.

LDAP / Active Directory

Không phải SSO protocol mà là directory service — kho lưu trữ users, groups, organizational units (OUs) theo cấu trúc cây (tree structure). Active Directory (AD) là implementation LDAP phổ biến nhất của Microsoft — 95% Fortune 500 sử dụng AD. Vai trò: Source of truth cho identity. SSO protocol (SAML/OIDC) authenticate user, nhưng user data (tên, email, phòng ban, chức vụ, manager) lấy từ LDAP. BanhCuonFlow sync users từ AD: tự động tạo account, gán department, update thông tin khi AD thay đổi — zero manual user management.

BanhCuonFlow SSO Integration

BanhCuonFlow hỗ trợ 3 phương thức xác thực tập trung, cover mọi enterprise scenario:

① LDAP/AD Sync: Kết nối trực tiếp với Active Directory qua LDAPS (port 636, TLS encrypted). Tự động import users + departments theo OU structure. Khi nhân viên mới vào AD → tự có account BanhCuonFlow với đúng department. Khi nghỉ việc (disable AD account) → tự mất quyền truy cập mọi nơi. Schedule sync: mỗi 15 phút hoặc real-time via AD webhooks.

② OAuth 2.0 Login: Đăng nhập qua Google, GitHub, Microsoft, hoặc bất kỳ IdP hỗ trợ OAuth 2.0/OIDC. Cấu hình: nhập Client ID + Client Secret + Authorization URL + Token URL vào System Settings. Không cần code custom — admin self-service config.

③ SSO Code Exchange: Dành cho hệ sinh thái multi-app. User đã login ở App A (Hacom POS) → click "Mở BanhCuonFlow" → redirect với SSO code → BanhCuonFlow exchange code lấy user info → auto login. User không cần nhập lại credentials. Code expire sau 5 phút, 1 lần dùng (prevent replay attacks). Phù hợp cho doanh nghiệp có nhiều internal apps cần single identity.

Security Best Practices

① MFA bắt buộc: SSO tập trung = single point of compromise. Nếu password IdP bị leak, tất cả apps bị ảnh hưởng. MFA (TOTP, WebAuthn/FIDO2 phishing-resistant) là must-have. CISA khuyến cáo: phishing-resistant MFA (hardware keys, passkeys) cho admin accounts.

② Token lifetime ngắn: Access token max 15 phút, refresh token max 7 ngày. Revoke ngay khi nhân viên nghỉ việc — token rotation + blacklist. BanhCuonFlow JWT có configurable expiry + real-time token revocation.

③ Conditional Access: Chỉ cho phép login từ corporate network (IP whitelist), managed devices, hoặc specific countries. Azure AD Conditional Access hoặc Okta Adaptive MFA — context-aware: login từ VN office = no MFA, login từ nước ngoài = require MFA + admin approval.